- Cisco 3850 Crypto Key Generate Rsa Command

- Cisco Switch Can't Generate Crypto Key Rsa

- Cisco Crypto Key Generate Rsa

- Rsa Key Cisco Command

- Cisco 3750 Crypto Key Generate Rsa

Q: I have a Cisco switch in my network, which I can access by hooking up a console cable directly to the device. I like to access the switch remotely using SSH. How can I enable ssh on my Cisco 3750 Catalyst Switch?

A: By default, when you configure a Cisco device, you have to use the console cable and connect directly to the system to access it. Follow the steps mentioned below, which will enable SSH access to your Cisco devices. Once you enable SSH, you can access it remotely using PuTTY or any other SSH client.

A: By default, when you configure a Cisco device, you have to use the console cable and connect directly to the system to access it. Follow the steps mentioned below, which will enable SSH access to your Cisco devices. Once you enable SSH, you can access it remotely using PuTTY or any other SSH client.

1. Setup Management IP

First, make sure you have performed basic network configurations on your switch. For example, assign default gateway, assign management ip-address, etc. If this is already done, skip to the next step.

In the following example, the management ip address is set as 192.168.101.2 in the 101 VLAN. The default gateway points to the firewall, which is 192.168.101.1

2. Set hostname and domain-name

Cisco 3850 Crypto Key Generate Rsa Command

Jan 31, 2018 Switch (config)# crypto key generate rsa Enables the SSH server for local and remote authentication on the Switch and generates an RSA key pair. Generating an RSA key pair for the Switch automatically enables SSH. We recommend that a minimum modulus size of 1024 bits. When you generate RSA keys, you are prompted to enter a modulus length.

Next, make sure the switch has a hostname and domain-name set properly.

The label is important, I'll tell you! In a minute why C1801(config)# crypto key generate rsa modulus 1024 label C1801 The name for the keys will be: C1801% The key modulus size is 1024 bits% Generating 1024 bit RSA keys, keys will be non-exportable.OK C1801(config)#.Jan 6 15:22:25.339:%SSH-5-ENABLED: SSH 1.99 has been enabled! Create an RSA keys: Ciscozine(config)#crypto key generate rsa label ciscozine-rsa modulus 2048 The name for the keys will be: ciscozine-rsa% The key modulus size is 2048 bits% Generating 2048 bit RSA keys, keys will be non-exportable. OK (elapsed time was. Jan 31, 2018 crypto key generate rsa Example: Switch (config)# crypto key generate rsa (Optional) Generates an RSA key pair. RSA key pairs are required before you can obtain a certificate for the switch. RSA key pairs are generated automatically. You can use this command to regenerate the keys, if needed. Step 5: crypto ca trustpoint name Example. Jan 16, 2018%CRYPTO-6-CERTREJ: Certificate enrollment request was rejected by Certificate Authority The subject name in the certificate is automatically assigned to be the same as the RSA key pair’s name. In the above example, the RSA key pair was named “myrouter.example.com.” (The.

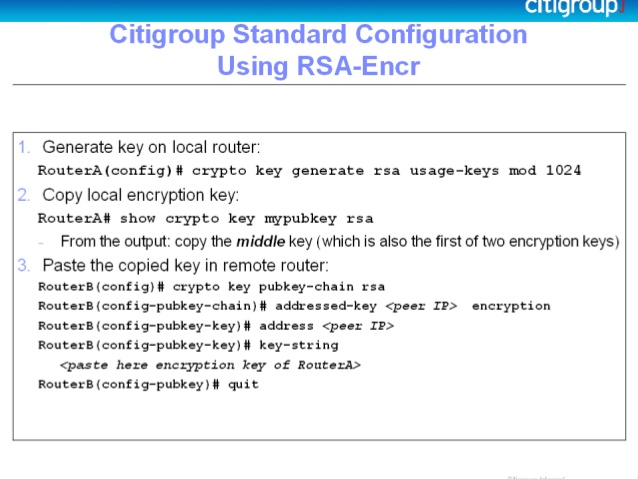

3. Generate the RSA Keys

The switch or router should have RSA keys that it will use during the SSH process. So, generate these using crypto command as shown below.

Also, if you are running on an older Cisco IOS image, it is highly recommended that you upgrade to latest Cisco IOS.

Cisco Switch Can't Generate Crypto Key Rsa

4. Setup the Line VTY configurations

Setup the following line vty configuration parameters, where input transport is set to SSH. Set the login to local, and password to 7.

If you have not set the console line yet, set it to the following values.

5. Create the username password

If you don’t have an username created already, do it as shown below.

Note: If you don’t have the enable password setup properly, do it now.

Cisco Crypto Key Generate Rsa

The sims 4 serial & key generator. Make sure the password-encryption service is turned-on, which will encrypt the password, and when you do “sh run”, you’ll seee only the encrypted password and not clear-text password.

5. Verify SSH access

From the switch, if you do ‘sh ip ssh’, it will confirm that the SSH is enabled on this cisco device.

After the above configurations, login from a remote machine to verify that you can ssh to this cisco switch.

In this example, 192.168.101.2 is the management ip-address of the switch.

> Add your comment

If you enjoyed this article, you might also like.

Next post: How to Backup Oracle Database using RMAN (with Examples)

Cyberghost vpn premium key generator v.2.2. Previous post: How to Use C++ Single and Multiple Inheritance with an Example

今日はSSHの設定方法を勉強します。

まだまだTelnet接続を使用している環境も多いと思いますが、世の中的にはManagementアクセスもよりセキュアにする方向に向かっているので、Telnetは割愛しました。

まだまだTelnet接続を使用している環境も多いと思いますが、世の中的にはManagementアクセスもよりセキュアにする方向に向かっているので、Telnetは割愛しました。

Catalystに192.168.1.1を設定し、SSHによるリモートアクセスを確認します。

IPの設定とインターフェースの開放

ログインUsernameとPasswordを作成し、vtyに設定。接続方法をSSHに限定。

Rsa Key Cisco Command

ホスト名、ドメイン名の設定、RSA鍵の作成

SSHv2に限定

特権パスワードの設定

UsernameとPasswordはコンソール接続、リモート接続で共通のものを

http://qiita.com/jinnai73/items/a240bf2bc1325b46edfe

パスワードを作成したら

username secretコマンドで設定します。passwordコマンドでも設定できますが、セキュリティ上username secretを使用することが推奨されます。この辺りは前回書きました。http://qiita.com/jinnai73/items/a240bf2bc1325b46edfe

パスワードを作成したら

login localコマンドでlineに適用します。Telnet接続を禁止するため、transport inputコマンドでsshでのログインのみ許可します。続いてSSH接続に必要なRSA鍵を作成します。RSA鍵を確認するコマンドは

show crypto key mypubkey rsaです。何も入っていませんね。鍵を生成するコマンドは

crypto key generate rsaですが、生成する前提としてスイッチのFQDN、つまりホストとドメイン名が決まっている必要があります。デフォルトではドメイン名が設定されていないため、以下のようなエラーが出ます。Cisco 3750 Crypto Key Generate Rsa

ドメイン名の設定は

ip domain-nameコマンド、確認はshow hostsで行えます。それではホスト名とドメイン名を設定しましょう。

設定できました。これでRSA鍵も生成可能になります。

crypto key generate rsaコマンドで生成、鍵長は2048 bitを指定します。警告メッセージにもある通り、2048 bitでは約1分ほど時間がかかりますが、2016年現在1024 bit以下のRSAは(少なくともインターネット上では)使わない方が良いというのは異論が無いところでしょう。

この時点でSSHでの接続が可能になります。テストのため自分自身に接続してみましょう。

できました。sshのv1はセキュリティに問題があるため禁止しましょう。一度ログアウトして、sshをv2に限定したのちに、v1での接続ができないことを確認します。

うまくできています。この状態ではSSHアクセスした後に特権モードに入ろうとしてもできないため、

enable secretで特権パスワードの設定もしておきましょう。思ったよりボリュームが増えてしまいました。明日ももう少し、機器管理を勉強しようと思います。